Как стартап Rippling вычислял шпиона от компании-конкурента

Этот шпион однажды смог избежать разоблачения. Но его деятельность помог вскрыть запрос от журналиста, который писал статью о нарушении санкций против России

Предприниматель Паркер Конрад основал стартап Rippling в 2016 году. Это платформа, которая помогает управлять персоналом по всему миру, переводить платежи сотрудникам и так далее. А в 2019-м у них появился конкурент — стартап Deel, который вышел из акселератора Y Combinator и привлек в инвесторы именитый фонд Andreessen Horowitz. Оценка обоих проектов уже перевалила $10 млрд.

А сейчас Rippling подал в суд на Deel. И повод довольно весомый. Компания обвинила конкурента в том, что та подсадила им шпиона, который воровал конфиденциальную информацию.

Я изучил 49-страничный иск Rippling. Отличная детективная история! И сейчас я расскажу вам, как в Rippling вычисляли шпиона. Его имя, к сожалению, в иске не раскрыли.

Как шпион оказался в компании?

Его наняли летом 2023 года. Причем это был не рядовой сотрудник, а менеджер, отвечающий за операции в 15 странах. Соответственно, у него был доступ к различным инструментам компании — и базе данных, и к Slack, и к хранилищу Google Drive, и HR-платформе с конфиденциальными данными сотрудников.

Вообще Rippling — американская компания. Но всех зарубежных сотрудников они оформляют на ирландское юрлицо. Так сложилось, что шпион еще и жил в Ирландии. Но компания в иске говорит, что это случайное совпадение.

Больше года шпион никак не проявлял себя, а вот в ноябре 2024 года началась аномальная активность. Дело в том, что в Slack у Rippling хранится конфиденциальная информация, поэтому для подстраховки вся активность сотрудников записывается — в какой канал заходили, что искали, какие файлы открывали, кому писали и так далее.

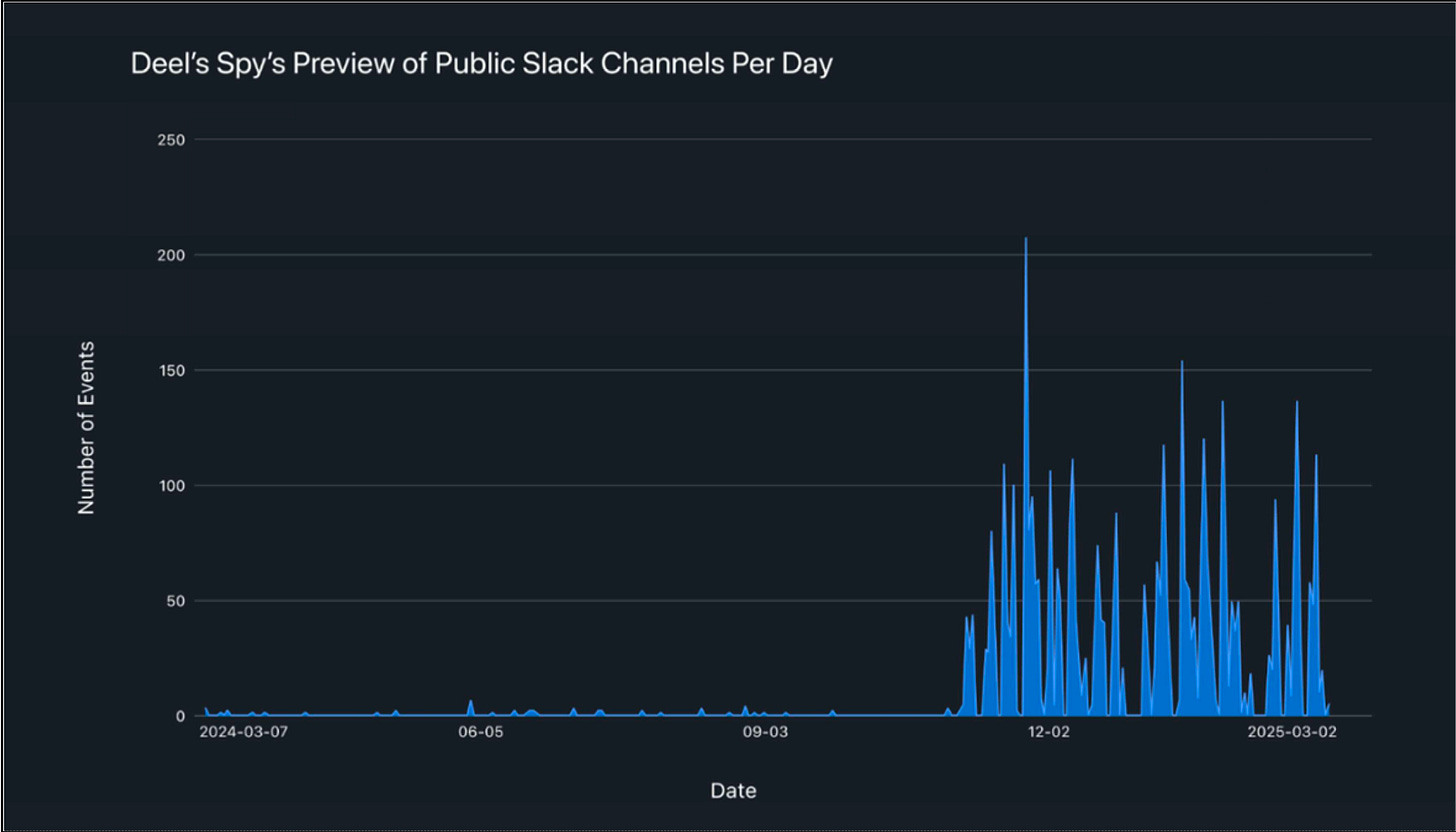

На картинке ниже видно, как выросла активность шпиона в корпоративном Slack с ноября:

О какой информации идет речь?

Как пишет Rippling, шпион искал в поиске название конкурента Deel, чтобы получать конфиденциальную информацию о клиентах, которые хотят сменить сервис. В своем иске они довольно подробно описывают, как у них устроены процессы. Если кратко, то они протоколируют все беседы с потенциальными клиентами, выясняют, что им не понравилось у конкурентов. Все это для того, чтобы сделать свое предложение. Например, если компания будет жаловаться на плохую поддержку в Deel, то sales-менеджер будет делать упор на хорошую поддержку в Rippling.

По статистике, собранной Rippling, шпион в среднем искал слово «deel» 23 раза в день. Но, например, 21 февраля 2025 года он через поиск нашел 728 компаний, которые запросили демонстрацию продуктов, 228 заметок о перспективных клиентах, а еще 26 потенциальных сделок с компаниями, которые хотят уйти от Deel к Rippling.

Вся эта деятельность продолжалась четыре месяца, за это время шпион скачал информацию о потенциальных клиентах более 1300 раз. При этом он поступал хитро — не заходил в каналы в Slack, а изучал их в preview-режиме. Вероятно, шпион считал, что так его деятельность окажется незамеченной. Но даже такие просмотры все равно попадали в статистику.

Rippling в иске приводит примеры того, как деятельность шпиона могла срывать сделки. Например, на 20 февраля была запланирована встреча с потенциальным клиентом. Но клиент вдруг внезапно отменил созвон, решив остаться клиентом Deel. А за день до этого шпион просматривал канал об этом клиенте, смотрел детали питча для звонка. А вот в день звонка шпион просматривал этот канал аж 66 раз. И подобных примеров в иске еще несколько.

Как ловили шпиона в первый раз

Да, его уже пытались поймать, но тогда расследование не привело к результатам. Дело в том, кто шпион воровал не только информацию о клиентах, но и персональную информацию о сотрудниках Rippling. Как минимум, с 17 сотрудниками подразделения по глобальным операциям связывались по поводу аналогичных вакансий в Deel. Десяти сотрудникам сделали предложение даже без собеседования.

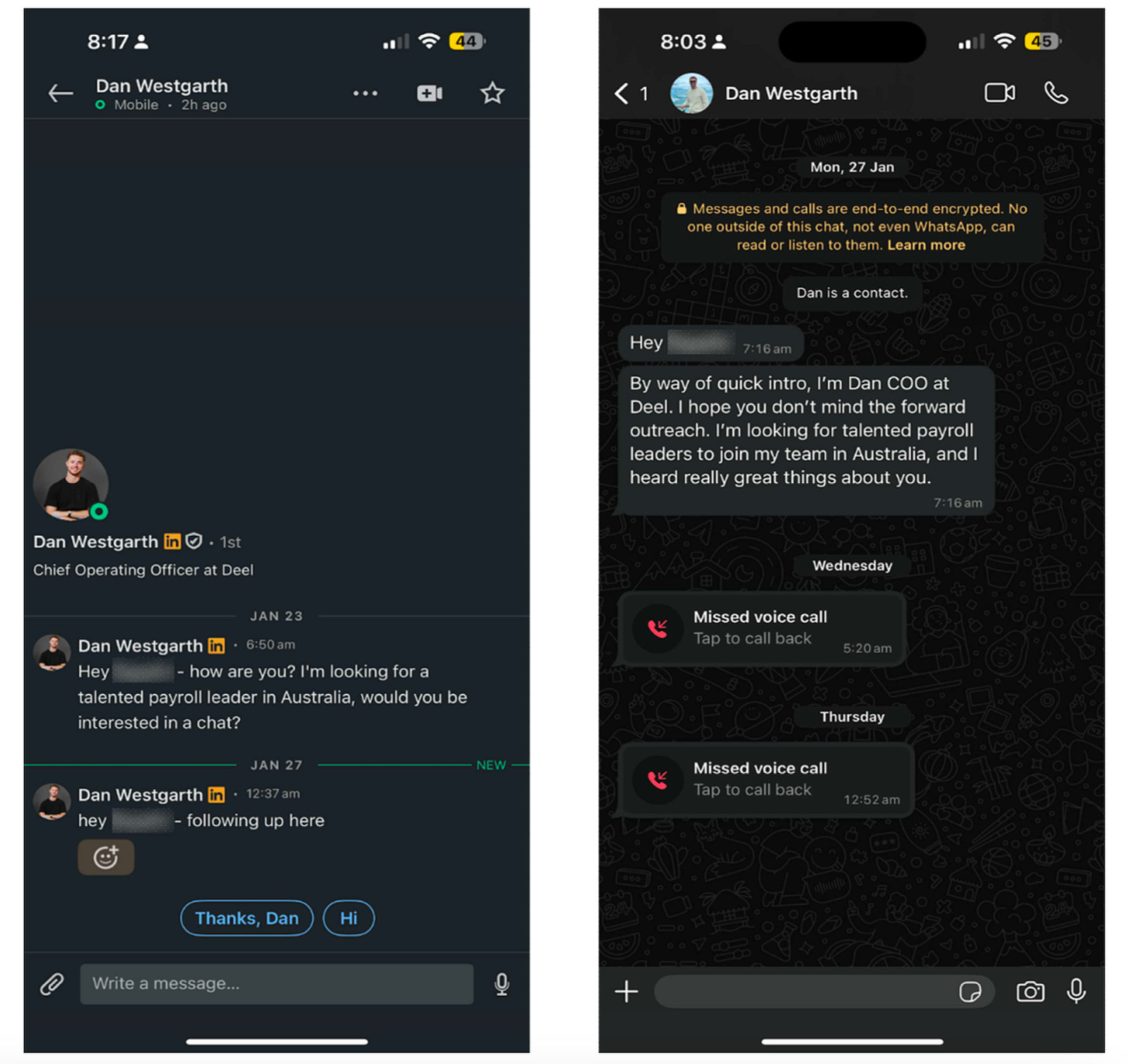

Ну и что? Может им в LinkedIn просто написали? Некоторым действительно писали в LinkedIn. Но потом еще дублировали предложение в WhatsApp. А писал им лично главный операционный директор Deel Дэн Вестгарт — в иске есть скриншоты. Проблема в том, что не все сотрудники, с которыми связывались, обновляли информацию в LinkedIn и указывали, что работают в Rippling. А про личные мобильные телефоны, к которым привязан WhatsApp, можно и не говорить.

Тогда сотрудники запереживали, что в компании есть утечка информации, и обратились в службу безопасности. И в феврале 2025 года начали внутреннее расследование. Но установить источник утечки не получилось. Позднее по логам было видно, что это шпион заходил и просматривал личную информацию сотрудников.

Как же все-таки вычислили шпиона?

А вычислить его помог запрос от журналиста издания The Information. Это издание в начале января писало о том, что Deel обвиняют в отмывании денег и нарушении санкций. Вроде как они переводили деньги в один из российских банков.

А в феврале журналист The Information прислал запрос в Rippling с вопросами о работе компании в России и Беларуси. В иске компания отмечает, что она никаких санкций не нарушала. Но их насторожило, что журналист ссылается на внутренние сообщения в корпоративном Slack. И тогда открыли новое расследование, чтобы вычислить того, кто сливает информацию.

Из запроса было понятно, что сообщения взяты из 13 разных каналов в Slack. И в них есть ключевые слова, вроде Россия, Беларусь, Сирия, Иран, санкции. Тогда стали анализировать по логам, кто искал что-то подобное. И выяснилось, что как раз шпион искал по этим ключевым словам, а еще по крайне необычным названиям компаний.

The Information опубликовало статью, для которой запрашивали информацию у Rippling, 27 февраля. В статье, в частности, идет речь про компанию Tinybird, которая вроде как переводила деньги в российский банк под санкциями через сервис Deel. А шпион искал название Tinybird во внутренний системах Rippling за неделю до выхода этой статьи. Наверное, пытался найти следы сотрудничества этой компании и с Rippling. В компании считают, что это Deel попросил шпиона поискать эти данные.

Как доказали связь с руководством Deel?

Расследователи из Rippling решили доказать, что шпион напрямую связан с руководством Deel. И для этого они придумали хитрую схему. Решили брать шпиона на живца, так сказать.

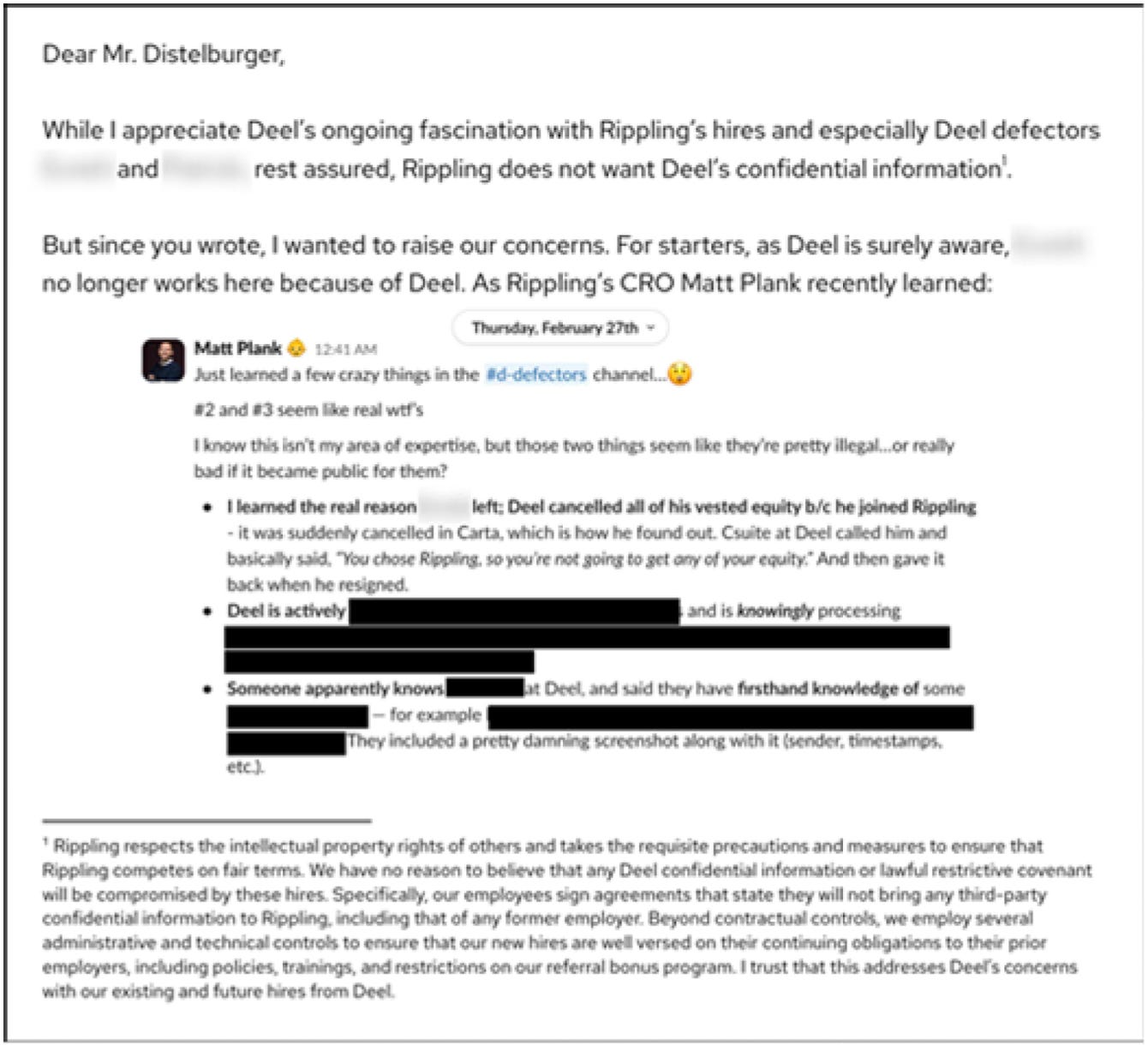

В начале марта они отправили письмо трем людям из Deel — Филиппу Буазизу (отец гендиректора, председатель совета директоров и финдиректор), Спиросу Комису (глава юридического отдела Deel) и стороннему юристу Deel. В письме был скриншот из фейкового канала в Slack под названием d-defectors. И в нем якобы бывшие сотрудники Deel делились информацией о бывшем работодателе. Но на самом деле этот канал создали буквально перед отправкой письма.

И что вы думаете? Буквально через несколько часов шпион полез в Slack искать этот канал, что сохранилось в логах. Но в Deel об этом канале знали только два топ-менеджера и сторонний юрист. Отсюда компания делает вывод, что действия шпиона согласовывались первыми лицами конкурента.

К тому же расследователи доказали, что запросы от лица шпиона шли с ирландского IP-адреса. То есть это не кто-то другой заходил под его аккаунтом.

Как пытались забрать телефон у шпиона?

Через несколько дней после истории с письмом Rippling добилась санкции ирландского суда на изъятие телефона шпиона, чтобы провести судебную экспертизу. А если бы он отказался отдать телефон, то это могло бы привести к тюремному заключению. Но когда пришли в офис изымать телефон, то случилась забавная история.

Когда шпиону предъявили судебное постановление и попросили отдать телефон, то тот сказал, что телефон находится в сумке на другом этаже. И сказал, что проводит туда. Когда дошли до сумки, то никакого телефона в ней не оказалось. Зато шпион забежал в туалет и там закрылся.

Представитель суда слышал, что шпион что-то делает со своим телефоном. И неоднократно пытался объяснить ему, что сокрытие телефона и удалению информации к нему может привести к тюремному сроку. Потом представитель суда услышал как в унитазе спустили воду.

После этого шпион вышел из туалета. Ему еще раз рассказали про ответственность за его действия. «Я готов пойти на этот риск», — заявил шпион и выбежал из офиса. А в дублинском офисе Rippling после этого сантехники проверяли трубы — думали, что шпион мог смыть телефон в унитаз.

Вот такая история. Теперь Rippling подала иск против Deel в американский суд и будут разбираться там с этой шпионской историей.

Что по этому поводу думают в Deel?

«Спустя несколько недель после того, как Rippling обвинили в нарушении санкций и распространении ложных сведений о Deel, Rippling пытается сместить акценты с помощью этих сенсационных заявлений. Мы отрицаем все юридические правонарушения и с нетерпением ждем возможности предъявить встречные претензии», — такой комментарий представителя Deel приводит TechCrunch.

Кстати, журналисты TechCrunch вроде как вычислили имя шпиона. В иске есть несколько подсказок: во-первых, это мужчина, во-вторых, дата выхода на работу в Rippling, в-третьих, должность. Они нашли в LinkedIn страницу с подходящими параметрами. Но когда написали этому человек, то он удалил свою страницу.

The Edinorog — тот самый канал про стартапы🦄